Autor: Claudio M. Bottini

DMZ es una configuración especial a nivel de seguridad de red que puede aplicarse tanto a una gran red empresarial como a una red hogareña, manejada por un simple router. Su nombre deriva del inglés “Demilitarized Zone”, o lo que es lo mismo, zona desmilitarizada. En este Informe USERS te enseñamos a configurarla.

¿Qué es una zona desmilitarizada?

Este término proviene del espacio geográfico neutral que separa a los países inmersos en un conflicto bélico, dentro del cual, se supone, hay una zona “segura” no armada.

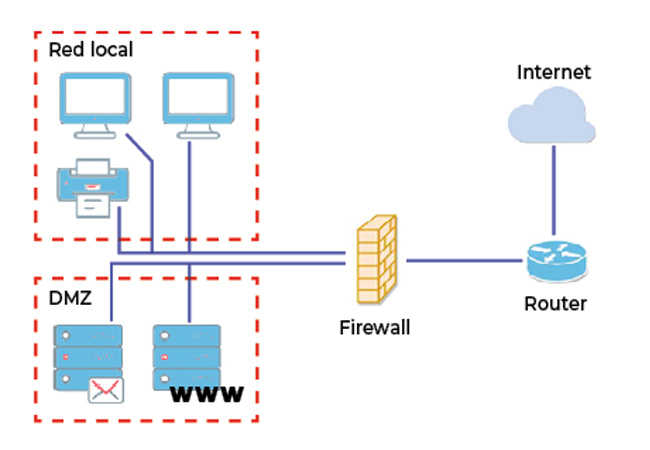

Se hace referencia a una zona desmilitarizada como una red aislada que se encuentra dentro de la red interna de una empresa. En ella se ubican todos los recursos de la compañía que deben ser accesibles desde Internet, como el servidor web o el de correo.

La DMZ es una sección aislada de la red donde se ubican los equipos que son accesibles desde Internet. Dentro de la DMZ, la comunicación es libre entre equipos.

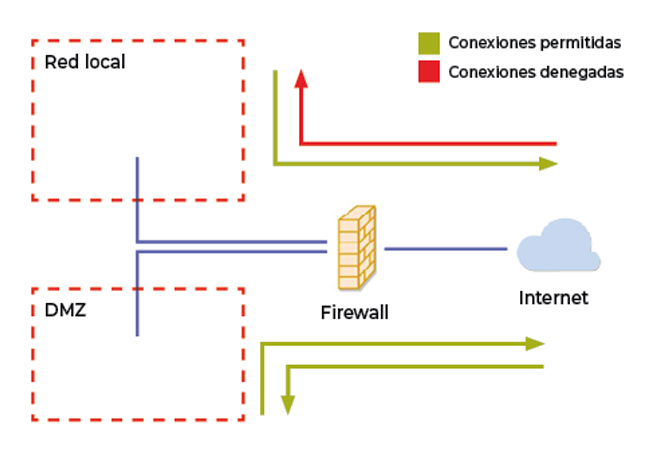

Una DMZ permite las conexiones procedentes tanto de Internet como de la red local de la empresa donde están los equipos de los trabajadores, pero las conexiones que van desde la DMZ hasta la red local no están permitidas.

Esto es así porque los servidores (que son accesibles desde Internet) son más sensibles a sufrir un ataque que pueda comprometer su seguridad. Si un hacker invadiera un servidor de la zona desmilitarizada, tendría menos posibilidades de acceder a la red local completa de la empresa, ya que las conexiones procedentes de la DMZ se encuentran bloqueadas por defecto.

De esto se desprende que una DMZ no funciona sin la existencia de un equipo que haga de firewall, es decir, que se encargue de determinar cuándo es posible conectarse o no a los dispositivos de la DMZ o del resto de la red.

La red local donde están los dispositivos, como computadoras personales, celulares o servidores de datos que no requieren acceso desde Internet, está protegida de intrusos o ataques.

El auge de las DMZ surge a partir de la proliferación de servicios a los que se accede en forma remota, y servicios como monitoreo, dispositivos de IoT (Internet de las cosas) y VPN para trabajo a distancia.

Tipos y usos habituales

Las DMZ tienen dos usos diferentes según se implementen en una empresa o se configure un router o conexión hogareña de Internet.

Las empresas que tienen, por ejemplo, una página web usada por los clientes deben hacer que su servidor web sea accesible desde Internet. Esto significa poner en riesgo toda la red interna. Para hacerlo, los servidores públicos se alojan en una red que es independiente y aislada.

Una red DMZ proporciona un “filtro” entre Internet y la red privada de una organización. Está aislada por una puerta de entrada de seguridad, como un firewall, que filtra el tráfico entre la DMZ y una LAN, además de proteger los servidores para que, desde Internet, solo se acceda a los recursos adecuados (la Web, por ejemplo, o un servidor de correo).

Si un atacante es capaz de vulnerar una DMZ segura, los recursos que esta contiene deberían activar alarmas que advirtieran con mucha antelación que se está cometiendo una infracción.

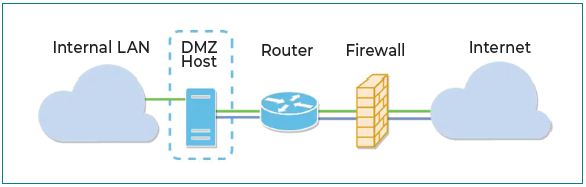

Una DMZ basada en HOST redirecciona todo el tráfico que viene del exterior a un único equipo de la LAN, que debe hacerse cargo de redireccionarlo o atender las peticiones él mismo

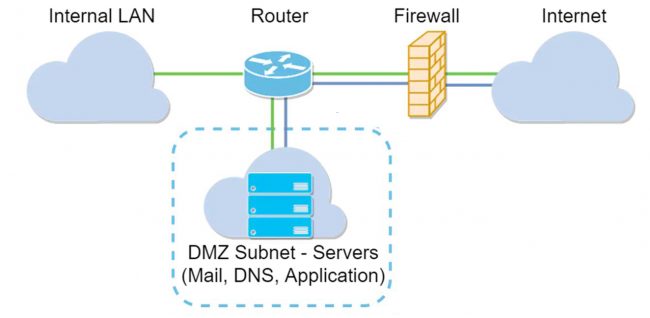

Otra variante de DMZ es crear una sección de la red o subred, dentro de la cual todos los dispositivos son parte de la DMZ. En esta configuración, la seguridad es manejada antes que el tráfico llegue a los equipos finales.

Cuando se habla de una pequeña red hogareña o de una oficina, activar la DMZ de un router puede ser muy útil en caso de que no puedas conectarte de forma remota a una computadora desde fuera de tu red. También, en algunos casos, mejora la conectividad de algunos equipos, como las consolas de videojuegos, los servidores online o plataformas de descarga de contenidos. En varios modelos de routers o firewalls suelen permitirse dos formatos de DMZ: públicas y privadas.

En el modo público, la DMZ permite que los equipos dentro de ella se comuniquen directamente con Internet a través del router, usando la IP pública de la conexión. Sin embargo, los equipos en la DMZ no pueden acceder al resto de los equipos de la LAN, para protegerla.

En el modo privado, la DMZ permite que los dispositivos que contiene accedan a Internet a través del modo NAT, que traduce direcciones IP privadas a direcciones IP públicas para el transporte a través de Internet. En este modo, los equipos en DMZ pueden comunicarse directamente con los demás de la LAN utilizando las direcciones IP.

Continua leyendo el Informe completo y aprende a usarla y a configurarla en tu router o con tu proveedor de internet. Y, como siempre, aprende con nuestros expertos!!

Informe USERS es una publicación digital semanal exclusiva para suscriptores de RedUSERS Premium, en ella analizamos en profundidad temas de actualidad en tecnología: tendencias, aplicaciones, hardware, nuevas tecnologías y más.

Cientos de publicaciones por una mínima cuota mensual SUSCRIBETE!