El ransomware es un tipo de malware que secuestra archivos y, en ocasiones, equipos o dispositivos móviles enteros. Es utilizado para solicitar el pago de un rescate a cambio de descifrar los archivos y así recuperar el acceso.

En este Informe USERS conocerás todo lo necesario para estar preparado frente a esta amenaza.

Autor: Claudio M. Bottini

¿Cómo funciona?

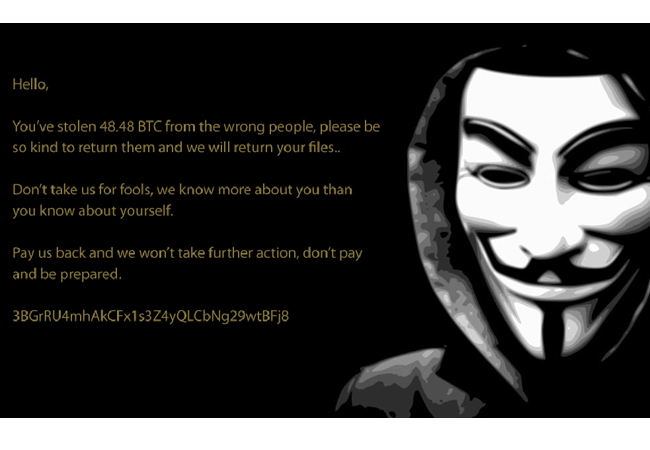

El proceso de un ataque ransomware es sistemático: el cibercriminal invade una computadora y copia los datos a un servidor externo protegido mediante cifrado, dejando inaccesibles los archivos de la víctima.

Estos archivos aparecen en la computadora, pero no pueden abrirse. En ese momento, el delincuente exige un rescate para poder enviar el código que desbloqueará los archivos.

Si no paga el rescate, la víctima pierde el acceso a los archivos y hace posible que toda la información sea publicada en internet.

¿Cómo ha llegado mi PC a infectarse con ransomware?

En la mayoría de los casos, son las víctimas las que infectan sus PC de forma accidental con el ransomware. Tu PC puede infectarse con ransomware cuando:

- La conectas a una red infectada.

- Visitas sitios web poco seguros con contenido peligroso o engañoso.

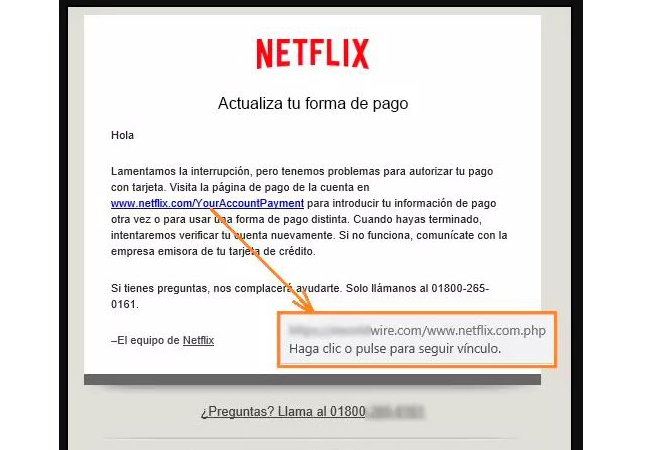

- Abres archivos adjuntos en correos electrónicos maliciosos.

- Haces clic en enlaces maliciosos incluidos en correos electrónicos, publicaciones en redes sociales y mensajes instantáneos de redes sociales.

- Instalas contenido o software pirateado que contiene troyanos.

Se debe estar muy atento a los adjuntos con extensión ejecutable (.exe) que llegan en los correos electrónicos o a los archivos de Microsoft Office que admiten macros.

Al contrario que la mayoría del malware, que requiere siempre que descargues un archivo infectado o hagas clic en un enlace malicioso, hay ransomware capaz de infiltrarse en un equipo sin acción alguna por parte del usuario, aprovechándose de fallas de seguridad conocidas de los sistemas operativos o de programas que se estén ejecutando.

Los sitios web poco fiables y los correos electrónicos falsos suelen emplear versiones con ligeras variantes ortográficas de los sitios reales y fiables. Algunos ejemplos son supportapple.com (en vez de support.apple.com) o [email protected] (en vez de [email protected]).

¿Cómo saber si un equipo está infectado?

Existen algunas señales que permiten detectar un ataque de ransomware.

- Alertas del antivirus: la aplicación antivirus del dispositivo (si nada ni nadie la ha deshabilitado) puede ser la primera en detectar una infección de ransomware.

- Cambios en los nombres de los archivos: tus archivos ya no tienen el nombre que les diste originariamente.

- Mayor uso del procesador y del disco: si te percatas de que el procesador o el disco están trabajando más de lo usual, podría haber una aplicación maligna operando en segundo plano.

- Tráfico de red dudoso: las comunicaciones entre una aplicación maligna y los servidores del atacante o delincuente pueden generar tráfico de red sospechoso o exageradamente alto, aunque por breves períodos.

- Archivos cifrados: si la infección se encuentra en una etapa avanzada, descubrirás que ya no puedes abrir tus archivos.

Cuando un programa malicioso cifra un archivo, es habitual que le cambie el nombre o la extensión.

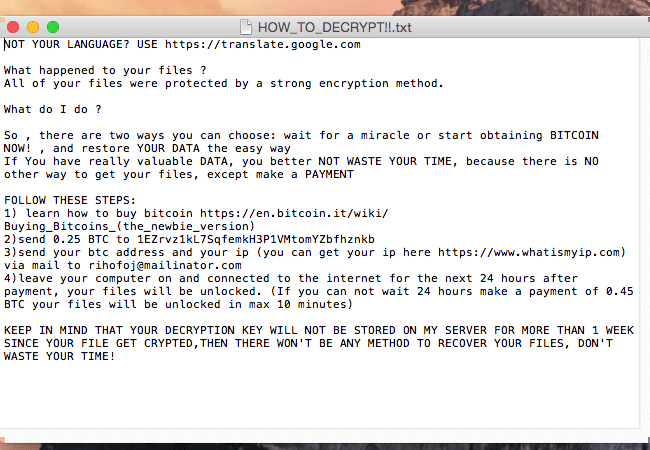

El síntoma definitivo que confirma un ataque ransomware es la aparición de una ventana en la que te exigen el pago de un rescate. En ese caso, puedes dar por seguro que tu dispositivo está infectado.

Un ataque paso a paso

Para entender mejor cómo se ejecuta un ataque real de ransomware, mostraremos “en vivo” la apariencia y el comportamiento de una invasión en sus seis pasos.

Continúa leyendo el Informe USERS 179 para comprender al detalle cuales son los 6 pasos de un ataque Ransomware y cómo eliminarlo de un dispositivo .

Informe USERS es una publicación digital semanal exclusiva para suscriptores de RedUSERS Premium, en ella analizamos en profundidad temas de actualidad en tecnología: tendencias, aplicaciones, hardware, nuevas tecnologías y más.

RedUSERS PREMIUM contiene cientos de publicaciones y puedes leerlas a todas, por una mínima cuota mensual SUSCRIBETE!