Cuando se habla de Google Hacking, se hace referencia a un conjunto de técnicas que aprovechan las potentes capacidades del motor de búsqueda de Google para encontrar información que, en muchos casos, no debería estar disponible con cierta facilidad.

Aunque suena alarmante, esta práctica no siempre tiene connotaciones negativas; al contrario, puede ser una herramienta poderosa para proteger tu privacidad y la de los demás. En este Informe USERS conocerás todos los detalles.

Autor: Claudio Bottini

Búsqueda avanzada

Si alguna vez has tenido problemas para encontrar exactamente lo que buscabas en Google, quizás debieras probar los Dorks de Google. Estas técnicas de búsqueda avanzadas pueden descubrir información que las búsquedas típicas no encuentran. Dorks permite obtener resultados precisos, pero también es una herramienta para reforzar las defensas de ciberseguridad.

Esta estrategia aprovecha las características de los algoritmos de búsqueda de Google para localizar cadenas de texto específicas dentro de los resultados de búsqueda.

Cabe destacar que, si bien el término se relaciona con “piratería informática” y sugiere una actividad ilícita, Google Hacking es completamente legal, y los profesionales de seguridad lo utilizan a menudo para identificar vulnerabilidades en sus sistemas.

Google Hacking, también conocido como Google Dorking, es una técnica que utiliza operadores de búsqueda avanzados para descubrir en internet información que podría no estar disponible fácilmente a través de consultas de búsqueda estándar.

Para entender mejor este concepto, piensa en cómo usas Google en tu día a día. Normalmente, buscas respuestas a preguntas cotidianas, investigas temas que te interesan o simplemente navegas en la Web.

Pero Google también puede ser utilizado de manera más sofisticada.

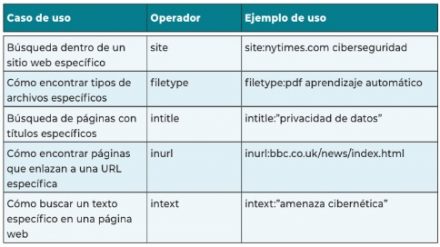

Utilizando ciertos comandos avanzados u “operadores de búsqueda,” es posible refinar tus búsquedas para obtener resultados muy específicos. Por ejemplo, al usar el comando site: puedes limitar la búsqueda a un sitio web específico, o con el operador filetype: puedes buscar solo documentos de un tipo particular, como PDF o Excel.

En una época en la que los datos son muy valiosos, resulta fundamental saber cómo controlar tus huellas digitales o tus actividades en línea y aprender cómo se pueden revelar tus datos accidentalmente.

Ejemplos de búsquedas avanzadas

Ahora, imagina que alguien, con malas intenciones, utiliza estos operadores para buscar archivos sensibles que no deberían estar expuestos, como hojas de cálculo con datos financieros o documentos internos de una empresa.

Este es un ejemplo de cómo Google Hacking se convierte en un riesgo. Pero también puedes usar estas mismas herramientas para revisar cómo tu información personal aparece en línea y solicitar su eliminación, si es necesario.

Google Hacking no es más que un uso avanzado de las capacidades de búsqueda de Google. Conocer estas técnicas no solo te ayuda a protegerte de posibles amenazas, sino también a mejorar tu privacidad y seguridad digital de manera proactiva.

Sigue leyendo este informe en RedUSERS PREMIUM

También te puede interesar:

GOOGLE DRIVE COMO DISCO LOCAL

Poder utilizar Google Drive como disco local es una de las alternativas más elegidas a la hora de utilizar servicios de almacenamiento en la nube. Para acceder de forma fácil y cómoda a todos tus archivos, es importante integrarlos a tu explorador de archivos. De esta manera, mejorarás tu productividad y podrás seguir compartiendo tu documentos para continuar con el trabajo colaborativo en línea.

Lee lo que quieras, donde vayas, por una mínima cuota mensual: SUSCRIBETE!